Les escroqueries deepfake ont drainé 1,1 milliard de dollars des comptes d’entreprises américaines en 2025, soit le triple des 360 millions de dollars de l’année précédente. Au milieu de l’année dernière, le nombre d’incidents documentés était déjà quatre fois supérieur au total de 2024. Et la plupart des équipes de communication et de marque d’entreprise restent dangereusement mal préparées.

Les propriétaires d’entreprise sont actuellement confrontés à une menace globale provenant de deux directions. L’une est une image clonée de soi-même pour autoriser des transferts frauduleux ou causer des dommages à sa réputation, et l’autre est une voix générée par l’IA se faisant passer pour un représentant du gouvernement, un dirigeant ou un partenaire commercial et utilisée pour manipuler les dirigeants.

En 2019, un dirigeant anonyme d’une société énergétique britannique a reçu un appel d’une personne qui semblait être le directeur général de l’entreprise. Les accents et les subtils changements de consonnes étaient corrects, et même le rythme était familier. Ce n’est qu’après avoir envoyé 243 000 $ qu’ils ont découvert que la voix à l’autre bout du fil était une voix synthétique. L’année dernière, des escrocs ont cloné le ministre italien de la Défense et ont dénoncé l’élite économique du pays. Au moins une personne a transféré près d’un million d’euros avant d’avoir connaissance de l’arnaque.

Mais ces marques ont eu de la chance. Considérez l’impact si une vidéo composite d’un PDG disant quelque chose d’inapproprié, annonçant une fausse fusion ou critiquant un régulateur devenait virale sur les réseaux sociaux avant que votre équipe puisse réagir. Les deepfakes ne constituent plus un problème de cybersécurité. Ceux-ci représentent désormais des menaces pour la sécurité, des risques financiers et une atteinte importante à la réputation.

Le déficit de communication est plus grand que le déficit de sécurité

La majeure partie de la couverture médiatique des menaces deepfake s’est concentrée sur les algorithmes de détection et les protocoles de vérification. Les fournisseurs de cybersécurité fournissent des solutions et les services informatiques mettent à jour les politiques. Mais rares sont ceux qui répondent à la question qui préoccupe les directeurs marketing et les directeurs marketing : qu’arrive-t-il à une marque lorsque l’image d’un PDG est utilisée à des fins de fraude, de désinformation ou d’attaques contre la personnalité ?

J’ai passé 20 ans à conseiller des dirigeants sur des crises de réputation telles que des enquêtes réglementaires et des campagnes médiatiques hostiles. Il existe un manuel de jeu établi pour des situations comme celle-ci. Cependant, il n’existe aucun protocole établi pour des incidents tels que l’image composite d’un PDG autorisant une acquisition frauduleuse ou une vidéo fabriquée d’un fondateur devenant virale.

Visibilité accrue des dirigeants dans les deux sens

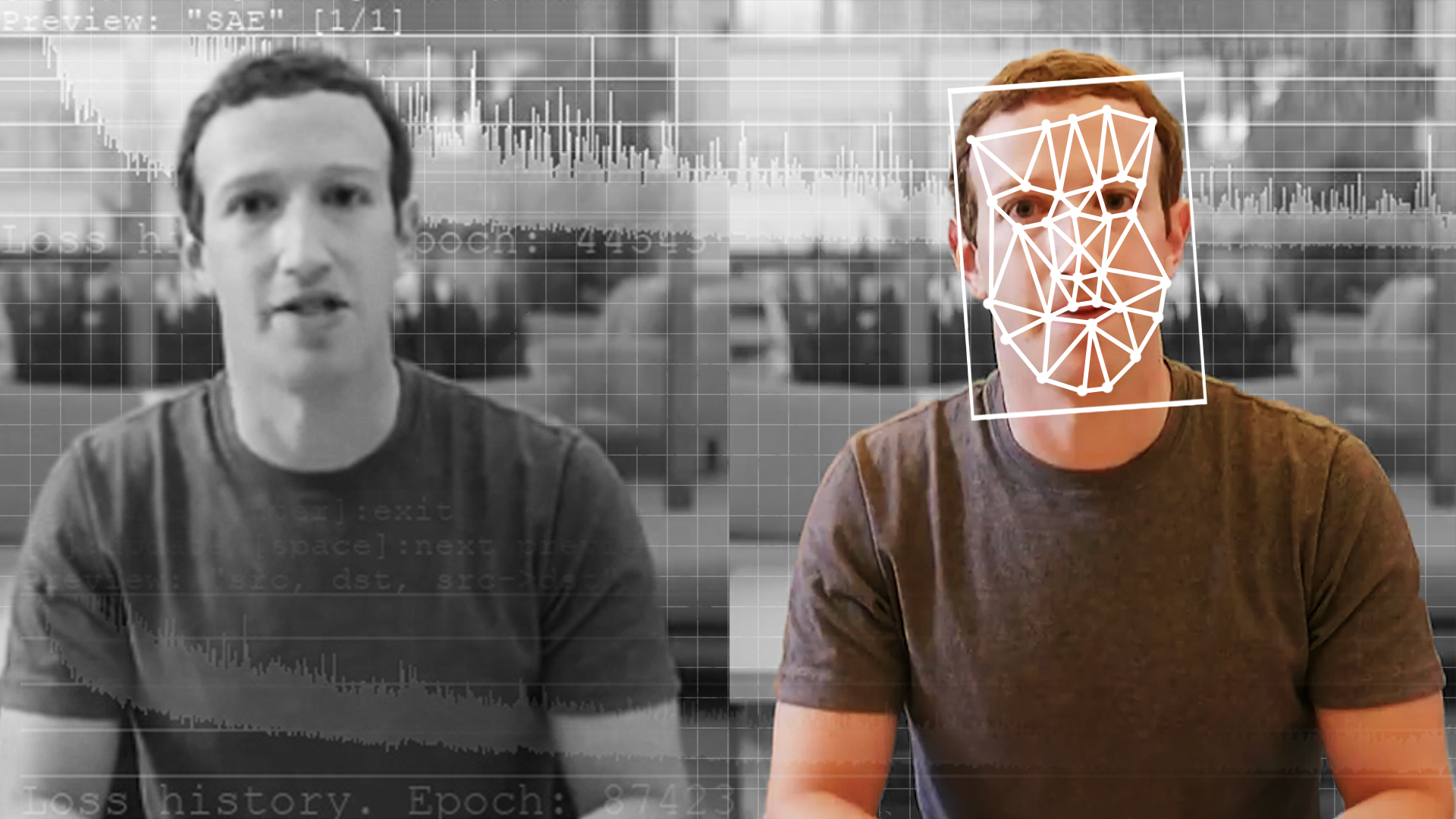

Les publications sur les réseaux sociaux, les discours d’ouverture, les apparitions en podcast et les appels aux résultats impliquant des PDG fournissent des données de formation potentielles pour les attaquants. La visibilité qui construit les marques exécutives et humanise le leadership fournit également les échantillons de voix et la cartographie faciale nécessaires aux médias synthétiques.

Toutes les attaques ne réussissent pas. L’année dernière, des escrocs ont ciblé le PDG d’une société de publicité mondiale. Ils ont créé un faux compte WhatsApp en utilisant sa photo, ont passé des appels Microsoft Teams avec une voix clonée par l’IA et formée sur des images YouTube et ont demandé aux cadres supérieurs de financer de nouvelles entreprises. Les employés ont refusé et l’entreprise n’a rien perdu, mais la sophistication de la tentative a révélé le chemin parcouru par la technologie.

Le nombre de deepfakes est passé de 500 000 en 2023 à plus de 8 millions en 2025. Les arnaques au clonage vocal ont augmenté de 680 % en un an. Les pertes dues à la fraude basée sur l’IA devraient atteindre 40 milliards de dollars d’ici 2027. Cependant, seuls 32 % des chefs d’entreprise estiment que leur entreprise est prête à faire face aux incidents de deepfake.

3 questions auxquelles chaque équipe de communication devrait répondre dès maintenant

Premièrement, existe-t-il des protocoles de divulgation pour les attaques sur médias synthétiques ? Si une réplique d’un PDG générée par l’IA est utilisée à des fins de fraude ou de désinformation, qui communiquera, quand et par quels canaux ?

Deuxièmement, avez-vous déjà mené un exercice de simulation de deepfake ? Les simulations de crise doivent inclure des scénarios dans lesquels des ressemblances avec des dirigeants sont utilisées à des fins de fraude interne, de désinformation externe, ou les deux.

Troisièmement, avez-vous coordonné votre séquence de réponse avec les relations juridiques, de cybersécurité et avec les investisseurs ? La crise des deepfakes pose simultanément des cas de fraude, des obligations potentielles de divulgation et des urgences pour les marques. Les réponses cloisonnées échoueront.

agir avant d’être attaqué

Les entreprises qui survivent à cette époque élaborent dès maintenant des protocoles de crise, avant que les visages de leurs dirigeants n’apparaissent sur des vidéos qu’ils n’ont jamais enregistrées, disant des choses qu’ils n’ont jamais dites et autorisant des transactions qu’ils n’ont jamais approuvées. L’image du PDG est un atout de marque. C’est aussi un vecteur d’attaque.

Les équipes de communication et de marque qui traitent les deepfakes comme le problème de quelqu’un d’autre (un problème de cybersécurité, un problème informatique, un problème de fraude financière) créeront des excuses plutôt que des stratégies.

Les opinions exprimées dans les articles de commentaires de Fortune.com sont uniquement celles de l’auteur et ne reflètent pas nécessairement les opinions ou les croyances de Fortune.