L’écosystème des services financiers indien connaît une transformation numérique rapide, et les organisations fintech sont au centre de cette évolution. L’augmentation des cybermenaces ciblant les paiements numériques, les plateformes de prêt et les données financières a conduit à une surveillance réglementaire accrue. La Reserve Bank of India a imposé un cadre de cybersécurité RBI solide que les entreprises de technologie financière doivent suivre pour garantir la résilience, la fiabilité et la conformité.

Les NBFC et les banques indiennes sont confrontées à un paysage de menaces de plus en plus hostile en 2025. Les cyberattaques contre le secteur BFSI ont augmenté de près de 25 % d’une année sur l’autre, avec des pertes potentielles atteignant 50 000 milliards ₹ par an.

Dans cet environnement, la liste de contrôle de conformité de cybersécurité de RBI sert de protection essentielle, renforçant les opérations, les processus VAPT et les cadres de confiance zéro pour se défendre contre les menaces telles que les ransomwares et les attaques deepfake. Ce blog fournit une feuille de route basée sur des données et alignée sur les dernières réglementations RBI pour aider les organisations à mettre en œuvre efficacement la conformité et à en faire un avantage stratégique plutôt qu’une simple obligation.

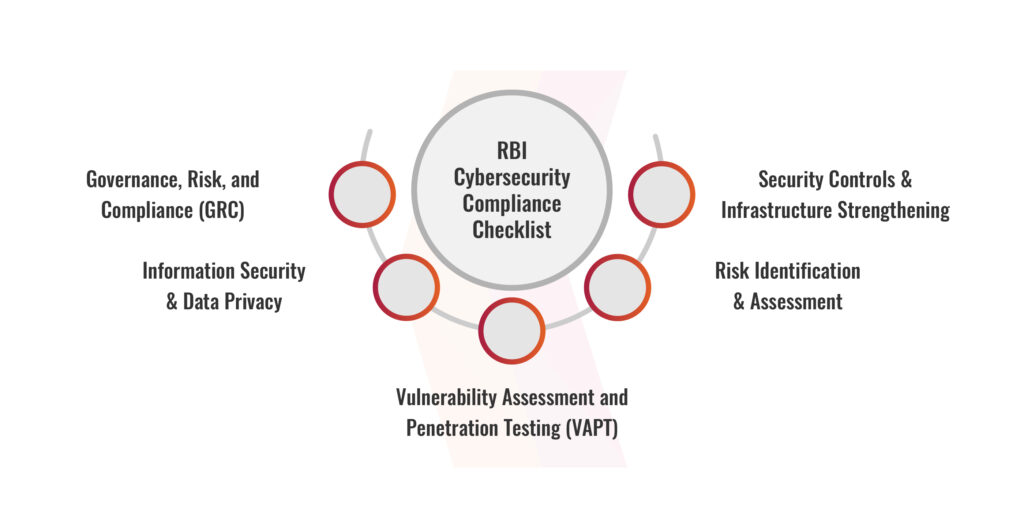

Liste de contrôle de conformité RBI en matière de cybersécurité

La liste de contrôle du cadre de cybersécurité RBI fournit un cadre structuré permettant aux organisations de renforcer leur posture de sécurité et de garantir la conformité réglementaire. Décrivez les contrôles clés en matière de gouvernance, de gestion des risques et de sécurité technique. Le respect de ces directives aidera votre organisation à réduire les cyber-risques et à maintenir sa résilience opérationnelle.

Gestion de la sécurité et renforcement des infrastructures

Les tests de renforcement de l’infrastructure évaluent l’état de sécurité des systèmes, réseaux et applications critiques afin de garantir l’alignement avec les lignes de base de sécurité établies. Cela inclut l’évaluation de l’efficacité de la segmentation du réseau, des mécanismes de protection des points finaux, des pratiques de renforcement des serveurs et des configurations de sécurité au niveau des applications. Les tests de contrôle d’accès se concentrent sur la validation des mécanismes de gestion des identités et des accès tels que les processus d’authentification, les droits des utilisateurs et la gouvernance des privilèges.

Les tests de gestion des vulnérabilités évaluent la capacité d’une organisation à détecter, prioriser et corriger les vulnérabilités de sécurité sur l’ensemble des systèmes et des applications. Cela inclut l’analyse des vulnérabilités, l’application de correctifs et l’évaluation de l’impact des informations sur la prise de décision basée sur les risques.

Gouvernance, Risque et Conformité (GRC)

Les organisations doivent démontrer que leurs politiques de cybersécurité sont formellement approuvées par le conseil d’administration et régulièrement mises à jour pour s’aligner sur l’évolution des stratégies commerciales et de l’appétit pour le risque. Évaluez la gouvernance de la cybersécurité, y compris l’autorité du RSSI et la manière dont les cyber-risques sont intégrés dans la gestion des risques d’entreprise.

Les organisations doivent se conformer aux directives RBI, aux normes de l’industrie et aux exigences légales applicables. Cela comprend la validation des mécanismes d’audit interne, des évaluations externes et des pratiques de surveillance continue pour maintenir un état de conformité cohérent.

Les tests de gestion des risques permettent aux organisations d’identifier, d’évaluer et de répondre efficacement aux cyber-risques à l’aide d’une approche structurée. Cela comprend l’évaluation des approches de modélisation des menaces, des processus de gestion des vulnérabilités et des cadres de quantification des risques qui soutiennent une prise de décision stratégique éclairée.

Sécurité des informations et confidentialité des données

La protection des données permet à votre équipe de protéger à tout moment les données sensibles, qu’elles soient stockées, partagées ou traitées. Évaluez la force du cryptage, la fiabilité de la gestion des clés et les pratiques de traitement des données sécurisées pour protéger les informations sensibles dans le cadre de cybersécurité RBI. La classification des données et la validation du traitement examinent l’efficacité avec laquelle une organisation comprend et gère son paysage de données.

Les tests de conformité en matière de confidentialité garantissent que les efforts de sécurité sont conformes aux attentes réglementaires (y compris les obligations) dans le cadre du cadre de cybersécurité RBI. Évaluez la gestion du consentement, la protection des droits des données et les transferts transfrontaliers pour garantir la conformité et instaurer la confiance.

Identification et évaluation des risques

Les institutions financières doivent procéder à une évaluation complète des cyber-risques qui va au-delà d’une évaluation superficielle. Cela comprend l’identification et la classification des actifs critiques en fonction de leur sensibilité, la cartographie des vecteurs de menaces potentiels et la réalisation d’évaluations détaillées de la vulnérabilité. L’équipe traduit ensuite ces informations en stratégies d’atténuation structurées soutenues par des politiques et des contrôles clairement définis. Au niveau de la gouvernance, le RSSI joue un rôle central, opérant indépendamment du département informatique et relevant directement des responsables des risques, garantissant que la cybersécurité reste une priorité stratégique alignée sur la gestion des risques de l’entreprise.

Évaluation des vulnérabilités et tests de pénétration (VAPT)

Un VAPT obligatoire doit être effectué chaque année pour les applications, les API et l’infrastructure afin de corriger les vulnérabilités conformément au Top 10 de l’OWASP et de garantir une validation appropriée des mesures correctives. De plus, vous devez exécuter des tests plus fréquemment après avoir apporté des modifications majeures à votre système. Les organisations doivent mettre en œuvre une gestion continue des vulnérabilités grâce à une analyse automatisée, des correctifs structurés et une priorisation basée sur les risques pour identifier et atténuer en permanence les risques de sécurité.

Votre organisation est-elle prête à renforcer ses défenses ? Contactez-nous pour naviguer en toute confiance dans le cadre de cybersécurité RBI.

formulaire de blog

Planifiez votre consultation gratuite en cybersécurité dès aujourd’hui !

Pourquoi le cadre de cybersécurité RBI est-il important pour les organisations fintech ?

Sanctions réglementaires et suspension de licence : la violation des directives émises par la Reserve Bank of India peut entraîner de lourdes amendes, des restrictions opérationnelles et même une suspension de licence. Cela peut directement interrompre les activités commerciales et avoir un impact sur la durabilité à long terme. Perte de partenariats avec les banques/NBFC : les Fintechs s’appuient fortement sur des partenariats avec des institutions réglementées. Le non-respect du cadre de cybersécurité de RBI pourrait entraîner la résiliation du partenariat et la restriction de l’accès aux infrastructures bancaires et aux réseaux financiers critiques. Dommages à la réputation et méfiance des clients : les failles de sécurité et les mesures réglementaires peuvent nuire considérablement à la crédibilité de la marque. Dans le domaine de la fintech, où la confiance est un différenciateur clé, même un seul incident peut entraîner une perte de clientèle et une baisse de la confiance du marché. Risque accru de cyberattaques : la non-conformité indique souvent des contrôles de sécurité faibles, faisant de votre organisation une cible attrayante pour les pirates informatiques. Cela augmente le risque de violation de données, de ransomware et de fraude financière. Implications pour la stabilité financière et la protection des données : les plateformes Fintech traitent des données financières sensibles. Une violation peut perturber les transactions financières, compromettre les informations des clients et entraîner une responsabilité juridique et un contrôle réglementaire.

Équipe Cybersécurité – Inscription à la newsletter

Rejoignez-nous chaque semaine Bulletin Restez à jour

Lacunes de conformité courantes observées

Les organisations constatent souvent que le cadre de cybersécurité RBI ne répond pas aux attentes dans les domaines suivants, ce qui peut affaiblir leur posture globale de sécurité et leur préparation aux audits :

Retard dans la déclaration des incidents : de nombreuses entreprises de technologie financière ne signalent pas les incidents de cybersécurité dans les délais fixés par la Reserve Bank of India. Les retards violent non seulement les exigences réglementaires, mais ils empêchent également une réponse et un confinement rapides et augmentent l’impact des violations. Faibles mécanismes de contrôle d’accès : une mauvaise mise en œuvre de la gestion des identités et des accès (IAM), le manque d’authentification multifacteur (MFA) et un accès trop privilégié conduisent souvent à un accès non autorisé au système et à des menaces internes. Manque de segmentation du réseau : une architecture de réseau plate sans segmentation appropriée permet aux attaquants de se déplacer plus facilement latéralement entre les systèmes. Cela élargit considérablement le rayon d’action des cyberattaques. Journalisation et surveillance inadéquates : le manque de vulnérabilités centralisées en matière de journalisation et de surveillance réduit la visibilité et retarde la détection et la réponse aux menaces.

conclusion

Le respect des directives émises par la Reserve Bank of India est fondamental pour les organisations fintech opérant dans l’environnement numérique à haut risque d’aujourd’hui. Le cadre de cybersécurité de RBI garantit non seulement l’intégrité réglementaire, mais renforce également la cyber-résilience globale et protège les données financières sensibles et les opérations commerciales critiques. Les organisations doivent considérer la conformité comme une discipline continue et renforcer de manière proactive leur résilience face à l’évolution des menaces et des réglementations grâce à une solide préparation en matière de sécurité et d’audit.

En fin de compte, les fintechs qui intègrent la cybersécurité dans leur stratégie principale peuvent récolter des avantages au-delà de la conformité. Ces mesures renforceront la confiance, augmenteront la stabilité opérationnelle et garantiront un avantage concurrentiel durable dans l’écosystème financier numérique en pleine expansion de l’Inde.

FAQ

Quel est le rôle de l’audit SI (RBI) dans la conformité ?

Un audit SI (RBI) est une évaluation structurée qui évalue la gouvernance informatique, les contrôles de cybersécurité et la conformité réglementaire d’une organisation. Cela aidera à identifier les lacunes dans les pratiques de sécurité et à garantir l’alignement avec les directives RBI.

À quelle fréquence le VAPT doit-il être effectué conformément aux directives de la RBI ?

L’évaluation des vulnérabilités et les tests d’intrusion (VAPT) doivent être effectués au moins une fois par an et après des modifications majeures du système. Cela garantit que les vulnérabilités sont identifiées et corrigées avant qu’elles puissent être exploitées.

Que se passe-t-il si une entreprise de technologie financière enfreint la conformité RBI ?

Les violations peuvent entraîner des sanctions réglementaires, une suspension des opérations, une atteinte à la réputation, une perte de partenariat avec les banques/NBFC et une surveillance réglementaire accrue.

L’article Liste de contrôle de conformité en matière de cybersécurité RBI pour les organisations FinTech apparaît en premier sur les blogs Kratikal.

*** Il s’agit d’un blog syndiqué du Security Bloggers Network de Kratikal Blogs, écrit par Shikha Dhingra. Lisez le message original : https://kratikal.com/blog/rbi-cybersecurity-compliance-checklist-for-fintech-organizations/